NIS2 förklaras ofta utifrån sina krav: styrning, riskhantering och incidentrapportering.

Men för att implementera det effektivt behöver organisationer förstå något djupare:

varför dessa krav finns från början.

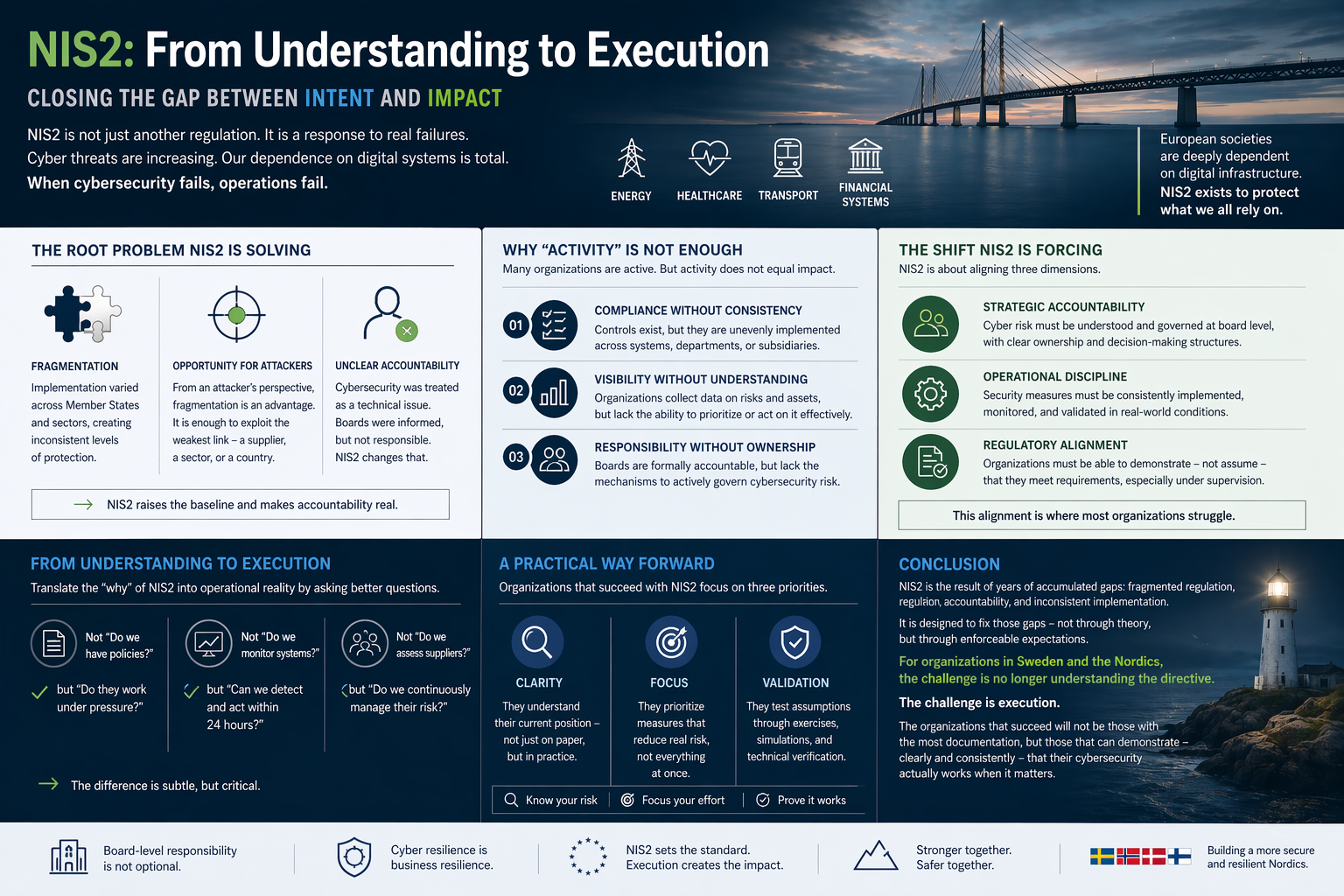

Direktivet är inte godtyckligt. Det är ett direkt svar på systematiska svagheter som redan har blottlagts i Europa.

Cyberhoten ökar både i frekvens och komplexitet. Samtidigt har europeiska samhällen blivit djupt beroende av digital infrastruktur. Energi, sjukvård, transport och finansiella system stöds inte längre bara av IT – de definieras av det.

Denna kombination har skapat en strukturell risk: när cybersäkerheten brister, brister även verksamheten.

Det ursprungliga NIS-direktivet introducerade en grundnivå, men lämnade för stort tolkningsutrymme. Medlemsländer implementerade kraven på olika sätt. Vissa organisationer mognade snabbt, andra halkade efter.

Resultatet blev fragmentering.

Ur en angripares perspektiv skapade detta möjligheter. Det räcker att utnyttja den svagaste länken – oavsett om det är en leverantör, en sektor eller ett land.

Samtidigt var ansvarsfördelningen otydlig. Cybersäkerhet betraktades ofta som en teknisk fråga snarare än en affärsrisk. Styrelser informerades, men var sällan ansvariga.

Det förändrar NIS2.

I Norden är många organisationer nu aktiva:

Men aktivitet är inte detsamma som effekt.

Ett återkommande problem är att organisationer hanterar NIS2 som en compliance-övning, snarare än en strukturell förändring i hur risk styrs.

Det leder ofta till tre mönster:

1. Compliance utan konsekvens

Kontroller finns, men implementeras ojämnt mellan system, avdelningar eller dotterbolag.

2. Synlighet utan förståelse

Organisationer samlar in data om risker och tillgångar, men saknar förmåga att prioritera eller agera effektivt.

3. Ansvar utan ägarskap

Styrelser är formellt ansvariga, men saknar mekanismer för att aktivt styra cyberrisk.

I grunden handlar NIS2 inte om att införa fler kontroller, utan om att samordna tre dimensioner:

1. Strategiskt ansvar

Cyberrisk måste förstås och styras på styrelsenivå, med tydligt ägarskap och beslutsstrukturer.

2. Operativ disciplin

Säkerhetsåtgärder måste implementeras konsekvent, övervakas och valideras i verkliga förhållanden.

3. Regelverksefterlevnad

Organisationer måste kunna visa – inte anta – att de uppfyller kraven, särskilt under tillsyn.

Det är i denna samordning de flesta organisationer möter sina största utmaningar.

För att ta nästa steg behöver organisationer översätta NIS2:s “varför” till operativ verklighet.

Det innebär att ställa nya frågor:

Skillnaden är subtil – men avgörande.

Organisationer som lyckas med NIS2 fokuserar ofta på tre prioriteringar:

Tydlighet

De förstår sin nuvarande position – inte bara på papper, utan i praktiken.

Fokus

De prioriterar åtgärder som minskar verklig risk, istället för att försöka göra allt samtidigt.

Validering

De testar sina antaganden genom övningar, simuleringar och teknisk verifiering.

NIS2 är resultatet av år av ackumulerade brister: fragmenterad reglering, otydligt ansvar och inkonsekvent implementation.

Direktivet är utformat för att åtgärda dessa – inte genom teori, utan genom krav som kan efterlevas och kontrolleras.

För organisationer i Sverige och Norden handlar utmaningen inte längre om att förstå direktivet.

Utmaningen är genomförandet.

De organisationer som lyckas är inte de med mest dokumentation – utan de som tydligt och konsekvent kan visa att deras cybersäkerhet faktiskt fungerar när det verkligen gäller.